Die Grusel-Technologie ist schon 2015 bekannt geworden – Datenschützter sind in höchsten Maße alarmiert. Indische Entwickler haben die Lauschsware Silerverpush entwickelt, die ein Tracking per Ultraschall ermöglicht. Mit Silverpush werden Signale in einem Frequenzbereich ausgestrahlt, die für das menschliche Gehör nicht wahrnehmbar sind. Doch das Smartphone kann Ultraschall-Impulse aufnehmen, wenn eine geeignete App auf dem Handy installiert ist.

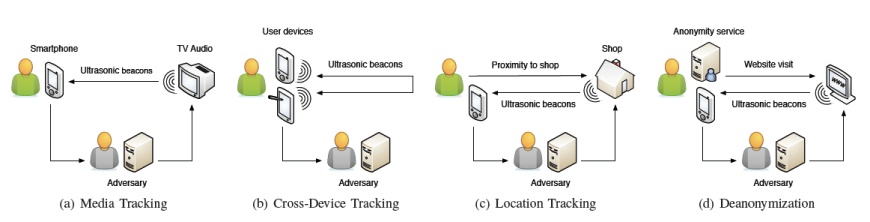

Ultraschall-Spyware könnte zum Beispiel helfen, um herauszufinden, ob Desktop-PC und Smartphone von derselben Person genutzt werden. Online-Werbung könnte auch einen Ultraschall-Cookie auf dem Gerät setzen, sodass Werbetreibende per Ultraschall auch Passanten wiedererkennen, oder per TV-Werbung persönlich ansprechen können. Auch in Geschäften könnten Ultraschall-Sender zum Einsatz kommen. Dann könnten Unternehmen ihre Laufkundschaft auch gezielt mit Online-Werbung versorgen.

Datenschützer kritisieren den Einsatz der Technik schon seit geraumer Zeit. Bislang gab es aber kaum verlässliche Informationen darüber, wo und wie die Technik eingesetzt wird.

Sicherheitsexperten der TU Braunschweig finden Ultraschall-Spyware in 243 Apps

Daniel Arp, Erwin Quiring, Christian Wressnegger und Konrad Rieck von der Technischen Universität Braunschweig haben systematisch nach Ultraschall-Spyware gesucht. Das Team hat dazu die Kommunikationsprotokolle von Anwendungen wie Shopkick, Lisnr und Silverpush untersucht. Alle drei Unternehmen bieten kommerzielle Lösungen zum Ultraschall-Tracking an.

Und die Forscher sind fündig geworden. „Lauschtechnik des Anbieters Silverpush ist mittlerweile in mindestens 243 Android-Apps versteckt, die auf Millionen von Handys weltweit installiert sind;“ schreibt Stefan Krempl von Heise Online ( Stefan Krempl | 6.5.2017 | Heise ).

Datenschutzproblem: Geräteübergreifendes User-Tracking und Personalisierung

Mit der Android Lauschsoftware Silverpush lassen sichb Nutzer über verschiedene Geräte hinweg verfolgen und recht einfach deanonymisieren. Immer mehr Smartphones haben ohne wissen der Nutzer Ultraschall-Beacons installiert, oder in Apps heruntergeladen. Die für die Werbeindustrie entwickelte Lauschtechnik von Silverpush ist mittlerweile in mindestens 243 Android-Apps versteckt und auf Millionen mobilen Endgeräten installiert.

Die Wissenschaftler haben für die Untersuchung über 1,3 Millionen Mobilanwendungen nach Hinweisen auf die Silverpush-Software durchforstet.

Heise-Online beschreibt die Technologie genauer:

„Mit dem „Ultraschall-Leuchtfeuer“ wird eine kleine Datensequenz in eine sehr hohe, von Menschen nicht hörbare Frequenz im Bereich zwischen 18 und 20 kHz enkodiert, über gängige Lautsprecher von Computern oder Smart-TVs ausgesandt und von Mikrofonen in Smartphones eingefangen. Bei einer die Technik nutzenden Werbekampagne erstellt der Anbieter ein uBeacon für seinen Kunden und schickt dieses an Medienpartner, die den Audiocode in ihre Inhalte einbetten. Schaut der Nutzer sich diese im Fernsehen an oder stößt er auf einer Webseite darauf, wird der Soundschnipsel über einige Meter Entfernung hin ausgesandt.“

Auch für das sogenannte „Location-based-Marketing“ wird die Technologie eingesetzt:

„Das Mobiltelefon des Betroffenen nimmt das Beacon auf sendet es mit Zusatzinformationen über den Nutzer in Form verschiedenster Kennungen und Metadaten an den Provider zurück. Dieser kann damit das zugehörige Profil verfeinern und angepasste Werbung ausliefern. Gleichzeitig lässt sich der Nutzer und sein Standort über verschiedene Geräte hinweg verfolgen und vergleichsweise einfach identifizieren. Das Verfahren funktioniert auch beim Location-Based-Marketing, wo beteiligte Händler potenzielle Käufer in der Nähe direkt etwa mit Coupons und Rabatten ansprechen sowie ihr Verhalten im Laden verfolgen.“

Steiles Wachstum der „uBeacon“-Anwendungen

Bei einem vergleichbaren Test im April 2015 fanden die Braunschweiger Experten erst sechs Apps mit „uBeacons“ des ursprünglich indischen Entwicklerteams. Im Dezember 2015 waren es 39 Apps. Anwendungen mit Silverpush-Technik Huckepack kommen u.a. von Konzernen wie McDonald’s oder Krispy Kreme, die die Technologie in südostasiatischen Ländern einsetzen. Apps seien teils bis zu fünf Millionen Mal heruntergeladen worden.

Smart City und Spyware?

Die Technologie des Ultraschall-Tracking wirft Grundsatzfragen auf, wie künftig Smarphones und SmartCity-Anwendungen zusammen wirken können. Da im Handel das Vertrauen zwischen Händler und Kunden ein unschätzbares Gut ist, dürften „geheime Technologien“ hinter dem Rücken von Kunden und Händlern in der offenen Gesellschaft einer Smart City keine Chance haben!

Weitere Informationen:

Daniel Arp, Erwin Quiring, Christian Wressnegger and Konrad Rieck

Privacy Threats through Ultrasonic Side Channels on Mobile Devices

Technische Universit¨at Braunschweig – Studienpapier-PDF